共计 649 个字符,预计需要花费 2 分钟才能阅读完成。

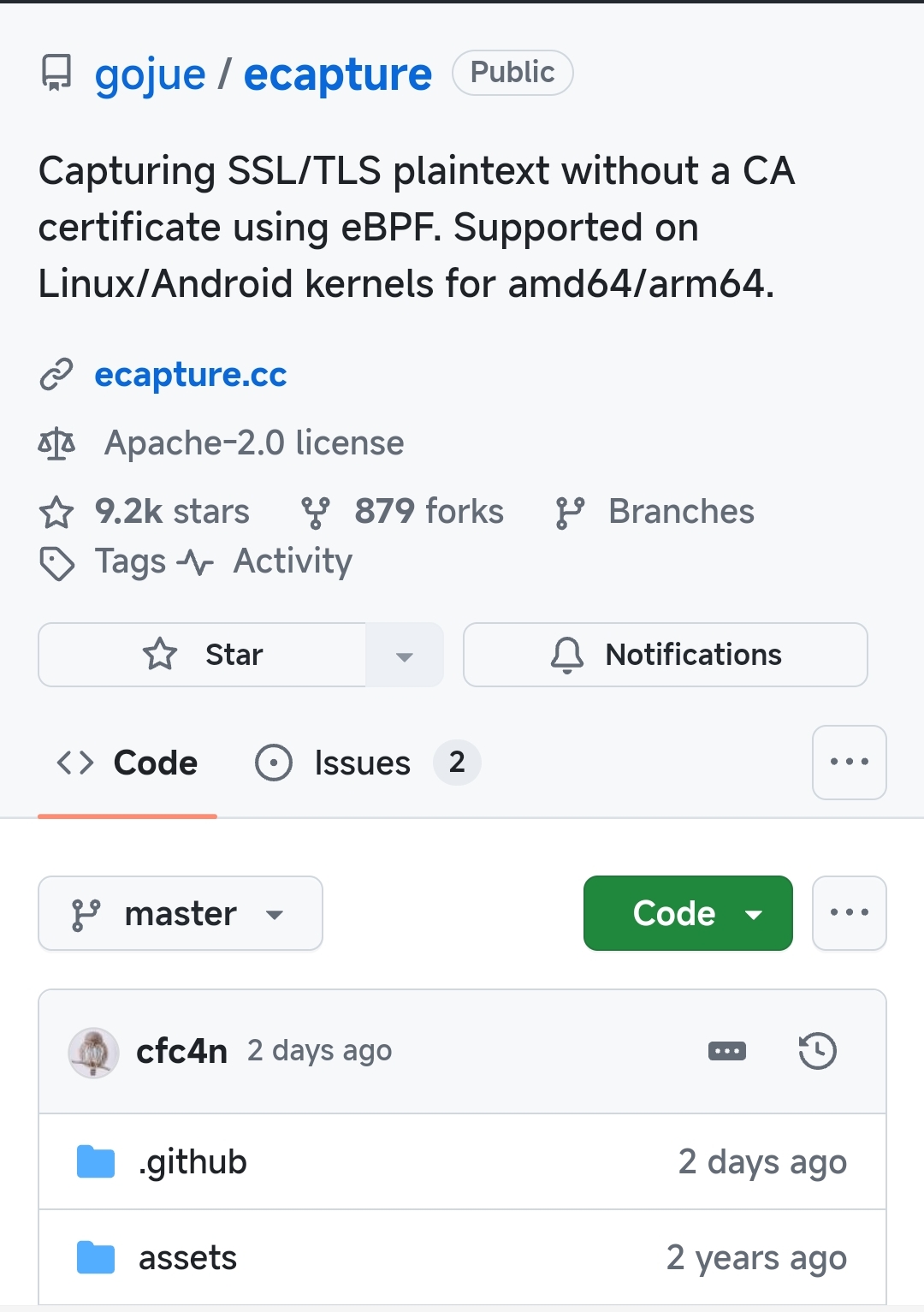

在网络安全领域,捕获和分析 SSL/TLS 加密流量是一项挑战,通常需要 CA 证书来进行解密。eCapture(旁观者),一个开源工具,通过使用 eBPF 技术,提供了一种无需 CA 证书即可捕获 SSL/TLS 明文内容的方法。

主要特点:

- 无需 CA 证书 :eCapture 允许用户捕获 SSL/TLS 流量,无需依赖 CA 证书,简化了流量分析过程。

- 支持多种环境 :适用于 Linux 和 Android 内核,支持 x86_64 4.18 及以上版本和 aarch64 5.5 及以上版本,但不兼容 Windows 和 macOS 系统。

- 多种模块支持 :eCapture 包含多个模块,支持 OpenSSL、GnuTLS、NSPR、BoringSSL 和 GoTLS 等加密库的明文捕获,以及 Bash、MySQL 和 PostgreSQL 应用程序的软件审计。

使用说明:

- 用户可以通过下载 ELF 二进制文件或使用 Docker 镜像来运行 eCapture。

- 提供了详细的用户手册和快速入门指南,包括命令行选项和模块使用说明。

- 支持多种捕获模式,包括 pcap、keylog 和 text 模式,以适应不同的使用场景。

技术背景:

- eBPF(扩展型 Berkeley Packet Filter)是一种先进的内核技术,允许用户在内核中安全地执行自定义代码。

编译指南:

- 需要 Linux 内核版本 4.18 以上,以及一系列工具链,包括 golang、clang、cmake 等。

- 提供了详细的编译指令和跨平台编译指南。

项目地址:

此处含有隐藏内容,请提交评论并审核通过刷新后即可查看!

正文完